Malware-Kampagne zielt auf Windows und MacOS

Kaspersky warnt vor einer neuen Infostealer-Kampagne, die mit gefälschten Installationsanleitungen für KI-Tools wie Claude Code und Openclaw arbeitet. Betroffen sind Windows- und MacOS-Nutzende. Die Malware erbeutet Daten aus Nutzerverzeichnissen, Webbrowsern und Krypto-Wallets.

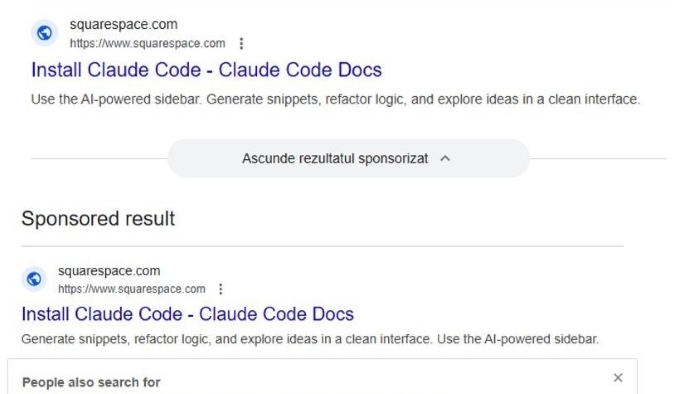

Fachleute des Cybersecurity-Unternehmens Kaspersky warnen vor einer neuen schädlichen Kampagne, die seit März 2026 aktiv ist. Suchen nach Installationsanleitungen für KI-Tools wie "Claude Code", "Openclaw" oder "Doubao" führen zu Ergebnissen mit gesponserten Anzeigen, wie Kaspersky mitteilt. Eine solche Anzeige leite zu einer betrügerischen Website weiter. Diese sei im Fall von "Claude Code" nahezu identisch mit der legitimen Version und werde über die Website-Plattform Squarespace gehostet.

Betrügerische Suchresultate zur Installation von "Claude Code". (Source: Kaspersky)

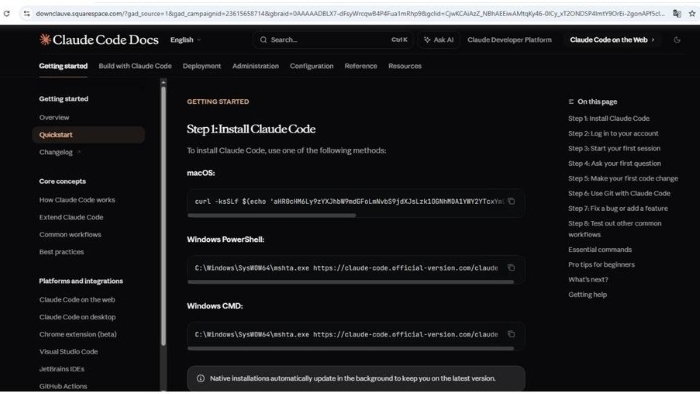

Nutzerinnen und Nutzer, die den dort beschriebenen Installationsanweisungen folgen, installieren laut Kaspersky anstelle des gesuchten Entwickler-Tools eine Schadsoftware. Da die betrügerische Website die Anweisungen des Originals exakt kopiert, ist ein Unterschied kaum zu erkennen. Die Malware habe es auf sensitive Informationen wie Online-Zugangsdaten, Daten aus Krypto-Wallets und Browser-Sitzungen sowie weitere vertrauliche Dateien abgesehen.

Die verwendeten Infostealer unterscheiden sich gemäss Kaspersky je nach Betriebssystem:

- Auf Windows-Systemen kommt der Infostealer Amatera zum Einsatz, der Daten von Nutzerverzeichnissen, Webbrowsern und Krypto-Wallets sammelt und an einen externen Server überträgt.

- Auf MacOS-Systemen wird der Infostealer Amos installiert, der schon in mehreren Kampagnen gegen Apple-Geräte eingesetzt worden sei.

Betrügerische Anleitung zur Installation von "Claude Code". (Source: Kaspersky)

"Diese Kampagne birgt besondere Risiken, da KI-Entwicklertools wie Claude Code oder OpenClaw sowohl von Technikbegeisterten als auch professionellen Entwicklern in Unternehmen genutzt werden", erklärt Vladimir Gursky, ein Fachmann für Cybersicherheit bei Kaspersky. Wenn ein System infiziert werde, könnten Angreifer unter anderem Zugang zum Quellcode laufender Projekte, zu vertraulichen Unternehmens- oder Authentifizierungsdaten oder zu privaten Konten erhalten, wie Gursky weiter ausführt. Dadurch entstehe eine erhebliche Gefahr für Unternehmen, deren Entwickler auf KI-gestützte Programmierwerkzeuge setzten.

Zum Schutz vor betrügerischen Kampagnen rät Kaspersky zu folgenden Massnahmen:

- Downloadlinks sorgfältig prüfen und sicherstellen, dass sie tatsächlich auf offizielle Projektwebseiten verweisen

- Befehle für die Kommandozeile vor der Ausführung genau überprüfen - insbesondere, wenn sie aus externen Quellen kopiert wurden

- Installationsanleitungen vermeiden, die nicht gezielt gesucht wurden oder deren Funktionsweise unklar ist

- Als Verbraucher eine zuverlässige Sicherheitslösung einsetzen, die Infostealer und schädliche Downloads erkennt und blockiert

- Als Unternehmen eine umfassende Sicherheitslösung einsetzen, die vor bekannten und unbekannten Bedrohungen schützt

Lesen Sie hier mehr zur Kaspersky-Analyse über Angriffe mit Banking-Trojanern.

Wenn Sie mehr zu Cybercrime und Cybersecurity lesen möchten, melden Sie sich hier für den Newsletter von Swisscybersecurity.net an. Auf dem Portal gibt es täglich News über aktuelle Bedrohungen und neue Abwehrstrategien.

Malware-Angriffe nehmen weiter zu

Ein Mülleimer - das wohl beste Requisit in Star Wars

Bessere Entscheidungsgrundlagen zur Cybersicherheit in der Schweiz

Zahl behördlich angeordneter Antennensuchläufe steigt erneut deutlich

Das unbeschwerte Leben von Personen, die keine News lesen

Familiennotfall-Betrüger melden sich über iMessage

Betrüger locken mit gefälschten BAG-Rückerstattungen

Schwachstellen bedrohen Digital-Signage-Software Magicinfo

Update: Schweizer Zentrum für digitale Souveränität startet mit 31 Mitstreitern