So beginnt man, Cybervorfälle schon vor dem Ernstfall zu bewältigen

Cyberangriffe lassen sich nicht immer verhindern - wohl aber bewältigen. Wer vorbereitet ist, behält auch in kritischen Situationen die Kontrolle. Modelle wie das NIST-Cybersecurity-Framework, ISO/IEC 27001 oder der Schweizer Ansatz EARN zeigen, wie Unternehmen strukturiert auf Krisen reagieren können.

Mit unangenehmen Themen möchte man sich eigentlich gar nicht auseinandersetzen. Cyberbedrohungen sind hier keine Ausnahme. Solange die IT läuft, scheinen Ransomware und Co. noch in weiter Ferne zu sein. Aber den Kopf in den Sand zu stecken, ist kein wirksamer Schutz. Ohne entsprechende Vorbereitungen kann im Ernstfall schnell Überforderung einsetzen. Aber auch wer sich hinter hohen Cybermauern in Sicherheit wähnt, sollte sich nicht allein darauf verlassen. Eine "Assume Breach"-Haltung, also davon auszugehen, dass irgendwann einmal ein Angreifer durchkommen wird oder sogar schon im Netzwerk drin ist, gilt heutzutage als Best Practice in der Cybersecurity. Diese Haltung bildet die Basis von weiteren Ansätzen wie Zero Trust oder Secure Access Service Edge (SASE).

Wie die Bedrohungslage aussieht, zeigt ein aktueller Rückblick des Bundesamts für Cybersicherheit (BACS). Eine der Gefahren, die demnach stark zugenommen hat, ist der CEO-Betrug, wie Sie hier nachlesen können.

Die effiziente Bewältigung eines Cybervorfalls beginnt also lange vor dem eigentlichen Ereignis. Man kann es Krisenmanagement oder Response Playbook nennen - wichtig ist einfach, dass man bereits im Vorfeld plant und übt, wie man reagiert, wenn man reagieren muss. Eine ganzheitliche Cyberresilienz umfasst nämlich mehr als nur technische Abwehrmassnahmen und auch mehr, als man üblicherweise mit IT-Security in Verbindung bringt. Wie und wann kommuniziert man beispielsweise den Kunden und Partnerunternehmen, dass es zu einem Vorfall gekommen ist? Auch Management, Prozesse und Menschen gilt es zu integrieren.

Wer auf einer grünen Wiese steht und nicht weiss, wo man beginnen soll, kann auf verschiedene bestehende Rahmenwerke als Orientierungshilfe zurückgreifen. Dazu zählt etwa die internationale Norm ISO/IEC 27001. Diese spezifiziert die Anforderungen für die Einrichtung, Umsetzung, Aufrechterhaltung und kontinuierliche Verbesserung eines Informationssicherheits-Managementsystems im Kontext einer Organisation. Ferner sind darin auch Anhaltspunkte für die Bewertung und Behandlung von Cyberrisiken enthalten - auch diese sind jeweils auf die Bedürfnisse der Organisation zugeschnitten, wie der Herausgeber schreibt. Wer das Dokument von der offiziellen Website der Internationalen Elektrotechnischen Kommission (IEC) beziehen möchte, muss aber 155 Franken dafür zahlen.

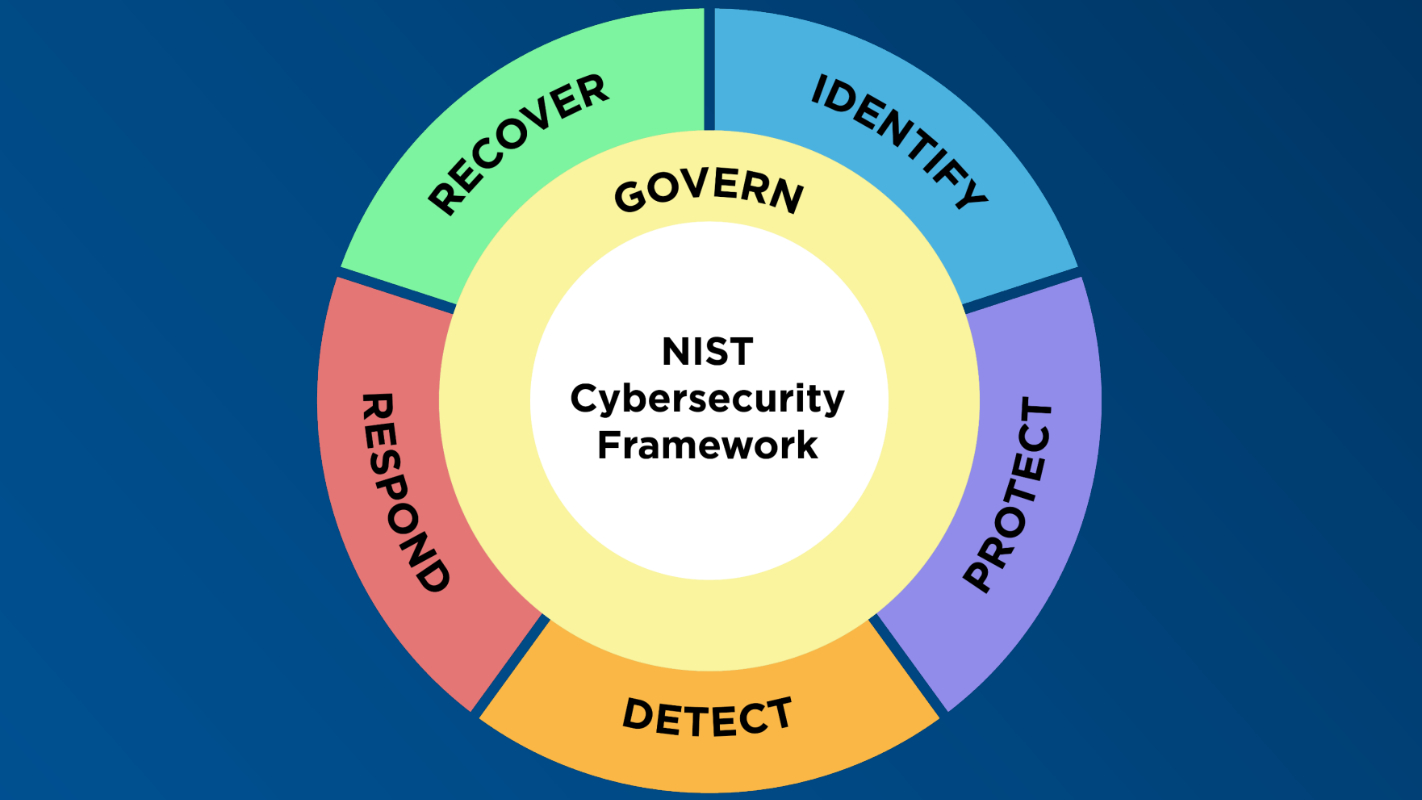

NIST - Sechs Funktionen zur Bewältigung von Vorfällen

Das NIST-Cybersecurity-Framework (CSF) kann ebenfalls als Orientierungshilfe dienen. Dieses wurde vom US-amerikanischen National Institute of Standards and Technology (NIST) entwickelt und gehört wohl zu den bekanntesten Rahmenwerken in diesem Bereich. Das Dokument sowie zahlreiche weitere Ressourcen zum CSF sind auf der Website des NIST kostenlos erhältlich.

Das CSF ist in der aktuellen Version um sechs Funktionen herum aufgebaut. Die letzte Funktion (Govern) kam Ende Februar 2024 hinzu. Zusammen sollen diese Funktionen gemäss NIST einen umfassenden Überblick für das Management von Cyberrisiken bieten.

Die sechs Funktionen gemäss NIST sind:

- Govern: Die Strategie, Erwartungen und Richtlinien der Organisation zum Management von Cyberrisiken werden festgelegt, kommuniziert und überwacht.

- Identify: Die aktuellen Cyberrisiken der Organisation sind bekannt.

- Protect: Es werden Sicherheitsvorkehrungen zum Management der Cyberrisiken der Organisation getroffen.

- Detect: Mögliche Cyberangriffe und Kompromittierungen werden aufgespürt und analysiert.

- Respond: Es werden Massnahmen hinsichtlich eines erkannten Cybervorfalls ergriffen.

- Recover: Die von einem Cybervorfall betroffenen Ressourcen und Prozesse werden wiederhergestellt.

Das Cybersecurity Framework des NIST. (Source: Screenshot / nist.gov)

Die beiden Ansätze - die ISO-Norm und das CSF - schliessen sich nicht gegenseitig aus. Beide zu kombinieren, bringt sogar Vorteile. Die ISO-Norm ist zertifizier- und somit auch auditierbar; sie ist somit auch etwas starrer. Wohingegen das CSF von NIST eher ein freiwilliger Leitfaden für einen taktischen Werkzeugkasten ist. Das im Vergleich zur ISO-Norm viel flexiblere CSF ist zudem kostenlos verfügbar - somit ist es vor allem für Jungunternehmen und Organisationen mit begrenzten Ressourcen eine attraktive Option, um ihre Resilienz aufzubauen. Ohne Zertifikat fehlt aber die Verbindlichkeit und gegen aussen können die Anstrengungen im Bereich der Cyberresilienz eventuell nicht belegt werden.

In seiner Kolumne geht Thomas Holderegger, Security Lead for Switzerland bei Accenture, näher auf die einzelnen Funktionen ein. Dabei zeigt er auch auf, worauf Unternehmen bei der Umsetzung achten sollten. Interessierte finden die Kolumnen hier: Identify, Protect, Detect, Respond und Recover. Die Beiträge sind noch vor der Einführung der Funktion Govern entstanden.

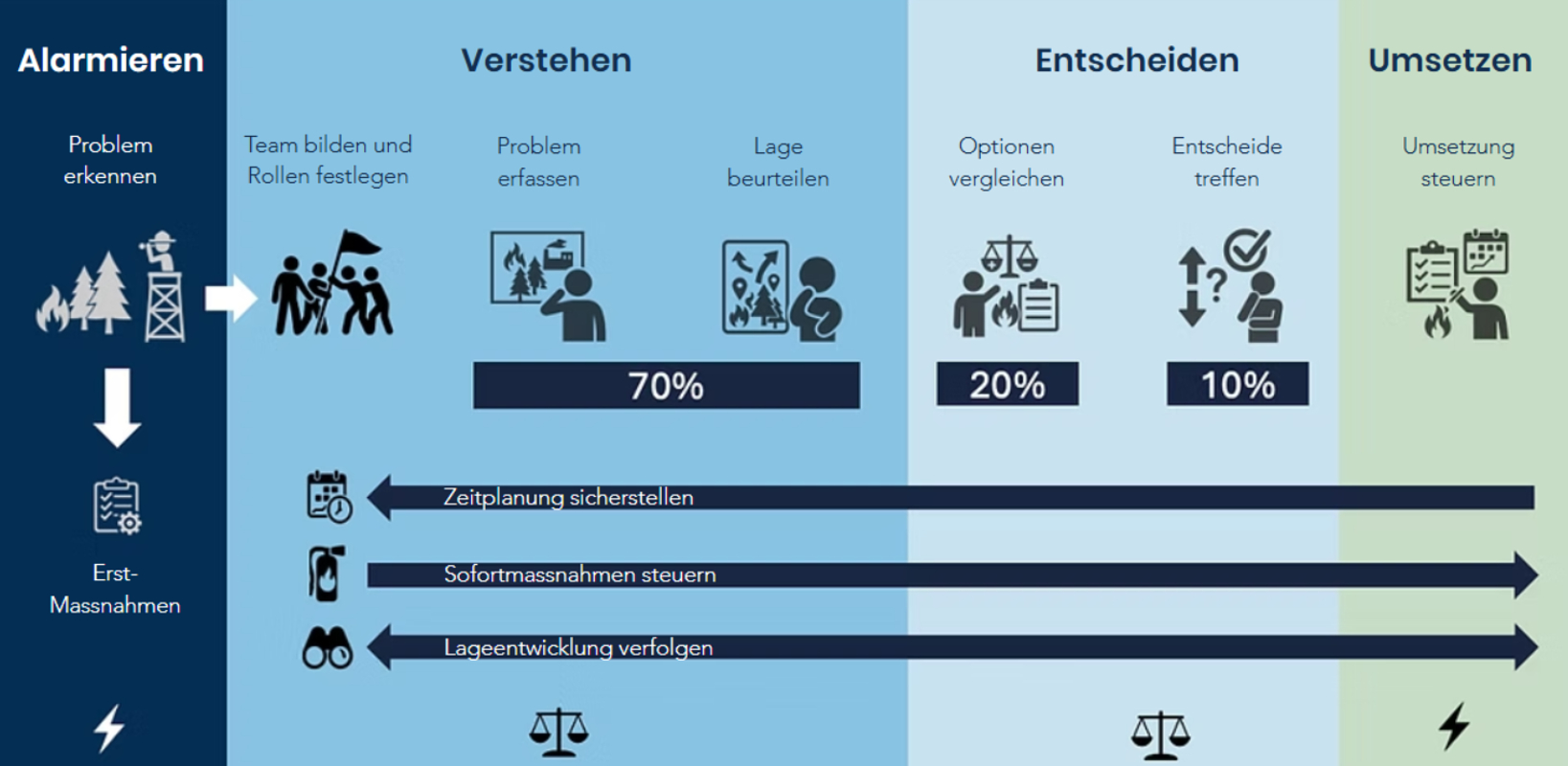

EARN - Militärische Prozesse für Unternehmen adaptiert

Ein weiteres Modell für die Bewältigung von Krisen stammt aus der Schweiz: Dieses trägt den Namen Enterprise Adaptive Resilience Navigator, kurz EARN. Das Modell wurde konzipiert von Andy Mühlheim, Experte für den Schutz kritischer Infrastrukturen bei der Schweizerischen Akademie für Technische Wissenschaften (SATW). Mühlheim griff bei der Entwicklung von EARN sowohl auf seine Erfahrung als CIO als auch auf seine Ausbildung und Erfahrung beim Militär zurück.

EARN soll als Krisenmanagementmodell die Lücke zwischen etabliertem Notfallmanagement und strategischer Unternehmensführung schliessen, wie es auf der Website heisst. Die Grundlage bilden militärische Führungs- und Entscheidungsprinzipien der Schweizer Armee, die er nach eignen Angaben für Unternehmen methodisch adaptiert hat und die sich in der Praxis auf Sprache, Mittel und Möglichkeiten von Unternehmen übertragen lassen.

Das Resultat sei ein Prozessmodell, das Entscheidungsträger strukturiert durch Krisen führe. Das Ziel ist, unter Zeitdruck und unvollständigen Informationen schneller Klarheit zu schaffen, damit bessere Entscheide möglich werden. Dazu gehören auf Unternehmen zugeschnittene Erstmassnahmen, etwa für Cybervorfälle, sowie vorbereitete Templates. Das Modell beschreibt Schritte von "alarmieren" über "verstehen" und "entscheiden" bis "umsetzen". Laut dem Anbieter ist das Modell für nicht kommerzielle Zwecke frei nutzbar.

Eine graphische Übersicht über das EARN-Modell. (Source: Screenshot / earn-or-lose.com)

Diese Liste ist mitnichten abschliessend; abgesehen von der Norm ISO/IEC 27001, dem NIST-Cybersecurity-Framework und dem EARN-Modell gibt es zahlreiche weitere etablierte Methoden, die helfen, Krisen systematisch anzupacken. Und es ist auch nicht zwingend für ein Unternehmen, sich an bestehende Rahmenwerke zu halten. Aber wer sich schon vor einem Cybervorfall darauf vorbereitet, hat den ersten Schritt zu dessen Bewältigung bereits absolviert.

Wenn Sie mehr zu Cybercrime und Cybersecurity lesen möchten, melden Sie sich hier für den Newsletter von Swisscybersecurity.net an. Auf dem Portal lesen Sie täglich News über aktuelle Bedrohungen und neue Abwehrstrategien.

Für die verschiedenen Newsletter der SATW können Sie sich hier anmelden. "SATW News" informiert allgemein über die Aktivitäten der SATW und "MINT" fokussiert sich auf das Themengebiet Nachwuchsförderung. Beide werden auf Deutsch und Französisch angeboten.

Alle weiteren gemeinsamen Beiträge von SwissCybersecurity.net und der SATW finden Sie hier.

Falsche Bankmitarbeitende verschaffen sich Computerzugriff

Das Cybersecurity Special 2026 ist da

Neue OT-Malware versucht, Trinkwasser mit Chlor zu vergiften

Musikergruppe verschmäht Gemüse auf virtuose Weise

So sollen Banken digitale Betrügereien eindämmen

Back on-prem: Die Renaissance hybrider Sicherheitsarchitekturen

Swissgrid elektrisiert die Jury und holt den grossen Preis

Einladung zum Webinar: So vereinen Schweizer Rechenzentren KI und Nachhaltigkeit

Zero-Day-Exploit kapert Admin-Rechte