Wettrennen gegen die Zeit: Weshalb die Abwehr Angriffe "links" stoppen muss

Das MITRE ATT&CK Framework beschreibt detailliert, mit welchen Taktiken und Techniken Cyberangreifer vorgehen. Doch was bedeutet dies für die Verteidigung? Kolumnist Thomas Holderegger von Accenture erklärt, wie Sicherheitsteams das Framework gezielt nutzen können.

In meinen vorherigen Kolumnen haben wir das MITRE ATT&CK Framework detailliert beleuchtet und aufgezeigt, mit welchen Taktiken und Techniken Cyberangreifer vorgehen. Doch für Unternehmen ist all dieses Wissen über Angriffstaktiken nur dann wertvoll, wenn sie es für eine effektive Verteidigung nutzen können.

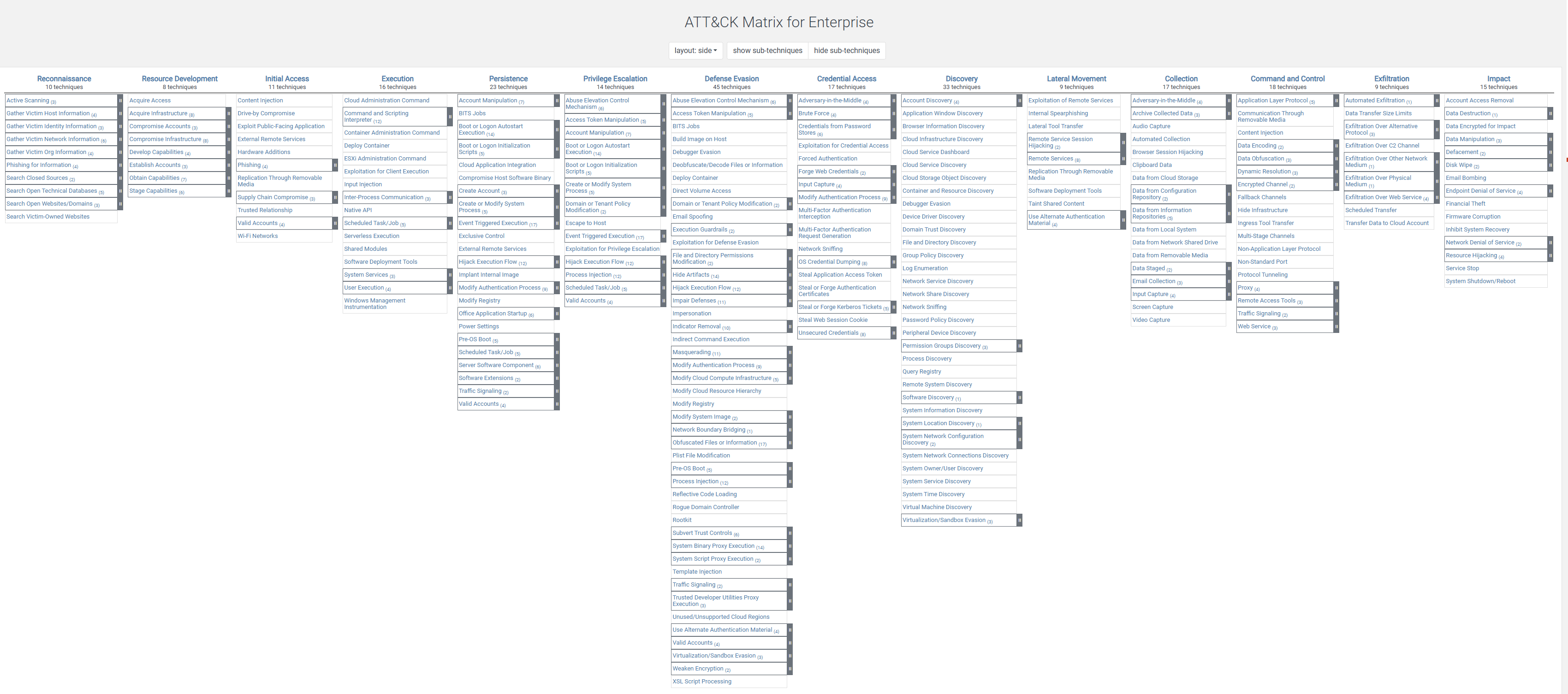

Betrachten wir die MITRE-Matrix einmal aus einer anderen Perspektive: nicht als statische Sammlung von Techniken, sondern als zeitlichen Ablauf eines Angriffs. Von links nach rechts gelesen, zeigt die Matrix den Fortschritt eines Cyberangriffs auf - beginnend bei der Aufklärung ("Reconnaissance") und dem ersten Eindringen ("Initial Access") bis hin zum finalen Schaden ("Impact"). Diese Abfolge wird auch als "Attack Kill Chain" bezeichnet, eine Kette von Aktionen, die ein Angreifer durchlaufen muss, um sein Ziel zu erreichen. Und wie das Wort "Kill" in diesem Namen bereits suggeriert, hat man während dieser ganzen Angriffskette als Verteidiger die Möglichkeit, den Angriff zu "killen".

Aus Sicht der Verteidigung gilt: Je weiter links ein Angriff in dieser Kette unterbrochen wird, desto vorteilhafter aus ökonomischer Sicht. Wird ein Angreifer bereits beim "Initial Access" erwischt - etwa, wenn ein Phishing-Versuch erkannt oder eine Schwachstelle rechtzeitig gepatcht wird -, bleibt der Schaden minimal. Die Bereinigung beschränkt sich auf wenige Massnahmen, der Geschäftsbetrieb läuft ungestört weiter.

Das MITRE ATT&CK Framework ohne Untertechniken. Die komplette Übersicht mit Untertechniken finden Sie hier. (Source: Screenshot / https://attack.mitre.org)

Für Angreifer bedeutet eine frühe Entdeckung hingegen einen erheblichen Rückschlag. Aufwendige Vorbereitungen werden zunichtegemacht, kompromittierte Infrastrukturen müssen aufgegeben werden - die sogenannte "Cost of Attack" steigt dramatisch, da der gesamte Angriff neu konzipiert werden muss.

Wenn Verteidigungsteams Angriffe allerdings erst weiter rechts in der Matrix entdecken, sieht die Situation anders aus. Haben sich Angreifer bereits lateral im Netzwerk bewegt, Daten gesammelt oder gar exfiltriert, steigen die Kosten für betroffene Unternehmen drastisch an: Die Systembereinigung wird komplex und zeitaufwendig, sensitive Daten sind möglicherweise kompromittiert; bei Ransomware-Angriffen kommen Produktionsausfälle und hohe Wiederherstellungskosten hinzu. Darüber hinaus haben Angreifer zu diesem Zeitpunkt bereits Techniken implementiert, um persistent und schwer entdeckbar zu bleiben. Selbst wenn sie erkannt und gestoppt werden, verfügen Angreifer möglicherweise noch über weitere kompromittierte Systeme im Netzwerk. Dies reduziert ihre Kosten für einen erneuten Angriffsversuch erheblich, da die bereits etablierte Infrastruktur weitergenutzt werden kann.

Die Praxis zeigt, dass kein Unternehmen jeden Angriffsversuch verhindern kann. Das primäre Ziel moderner Cyberverteidigung besteht daher darin, die Kill Chain zu unterbrechen, bevor substanzieller Schaden entsteht - also bevor Daten abfliessen oder Systeme verschlüsselt werden. Und je weiter "links" dies geschieht, desto kleiner ist der Aufwand für das Unternehmen, den Angriff definitiv abzuwehren. Dies erfordert Erkennungsmechanismen, die Angriffe möglichst in frühen Phasen identifizieren und stoppen.

In der nächsten Kolumne werden wir uns ansehen, wie Cyber Threat Intelligence (CTI) Unternehmen hilft, die für sie wahrscheinlichsten Angriffspfade zu identifizieren, und wie sie mit "Defense in Depth" einen mehrschichtigen Schutz aufbauen können.

Alle bisher auf SwissCybersecurity.net erschienenen Kolumnen von Thomas Holderegger finden Sie hier.

Thomas Holderegger, Security Lead for Switzerland bei Accenture. (Source: zVg)

Wenn Sie mehr zu Cybercrime und Cybersecurity lesen möchten, melden Sie sich hier für den Newsletter von Swisscybersecurity.net an. Auf dem Portal lesen Sie täglich News über aktuelle Bedrohungen und neue Abwehrstrategien.

Kommando Cyber veröffentlicht Vollversion der Such- und Analysesoftware "Loom"

Cyberangreifer jagen KI-Know-how

Identitätsschutz und KI-Agenten treiben IT-Sicherheitsausgaben an

Anthropic veröffentlicht eingeschränktes KI-Modell der Mythos-Klasse

Einladung zum Webinar: Wie Finanzunternehmen mit KI durchstarten

Barracuda zeichnet Schweizer Partner aus

Remcos RAT setzt auf DonutLoader: Neue Angriffskette entdeckt

Betrüger locken Stellensuchende mit gefälschten Jobangeboten

Die wirklich nützlichen Empfehlungen zum Alkoholkonsum